it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

IT Sicherheitsmanagement in Österreich: Schutz und Prävention

Ist Ihre Software sicher?

Einführung in das IT Sicherheitsmanagement

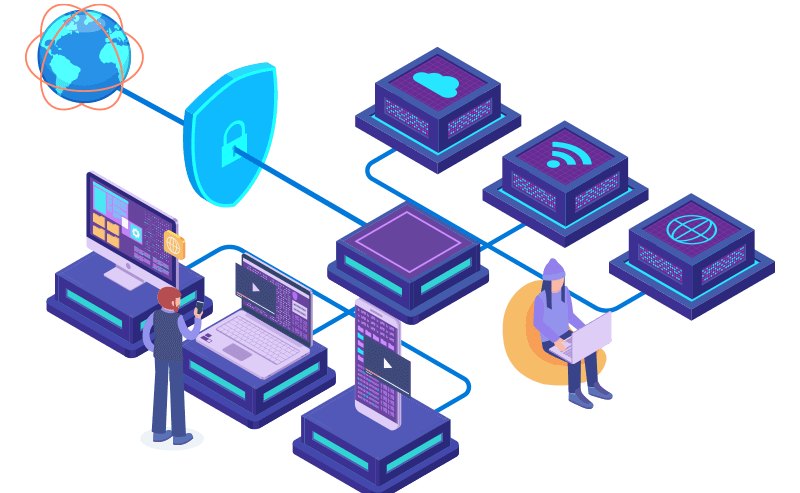

In der heutigen digitalen Ära ist das IT Sicherheitsmanagement von entscheidender Bedeutung. Die fortschreitende Vernetzung von Unternehmen und Organisationen eröffnet zahlreiche Chancen, birgt jedoch auch erhebliche Risiken. Cyberangriffe, Datenlecks und andere IT-Sicherheitsvorfälle können verheerende Auswirkungen auf Unternehmen haben. Daher ist es für österreichische Unternehmen unerlässlich, effektive IT Sicherheitsmanagementstrategien zu implementieren.

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

In Österreich ist das IT Sicherheitsmanagement ein zentrales Thema für Unternehmen und Institutionen. Die zunehmende Bedrohung durch Cyberangriffe erfordert eine ganzheitliche Herangehensweise an die IT Sicherheit. Unternehmen in Österreich müssen sicherstellen, dass ihre IT-Infrastruktur und -Daten vor potenziellen Bedrohungen geschützt sind. Hierzu gehören nicht nur die Implementierung von IT Sicherheitskonzepten, sondern auch die Schulung der Mitarbeiter und die Entwicklung von IT Notfallplänen.

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

Das IT Sicherheitsmanagement umfasst eine Vielzahl von Maßnahmen und Prozessen, die darauf abzielen, die Vertraulichkeit, Integrität und Verfügbarkeit von Daten und IT-Systemen sicherzustellen. Dazu gehören:

Sichere Industrie-Software

IT Serverkonfiguration: Die richtige Konfiguration von Servern ist entscheidend, um Schwachstellen zu minimieren und die Sicherheit zu maximieren.

IT Verschlüsselung: Die Verschlüsselung von Daten ist eine grundlegende Maßnahme, um sensible Informationen vor unbefugtem Zugriff zu schützen.

iMes Solutions GmbH – IT Security & IT Infrastruktur – Success Story

Unternehmensprofil und Herausforderung

Unternehmensprofil

Die iMes Solutions GmbH ist ein innovatives IT-Unternehmen mit Sitz in Burghausen, Oberbayern. Mit etwa 50 Mitarbeitern fokussiert sich das Unternehmen auf die Entwicklung, Implementierung und Betreuung von MES-Software-Lösungen im Automatisierungsbereich von Industrieanlagen. Das Portfolio reicht von Prozessdatenarchivierung, Alarm- und Energiemanagement, automatisierter Erfassung von Labor- und Maschinendaten bis hin zum digitalen Schichtbuch und Reporting. Als digital arbeitendes Unternehmen ist iMes auf eine sichere, zuverlässige und ausfallsichere IT-Infrastruktur angewiesen.

Ausgangssituation

Die Netzwerk-Infrastruktur bestand aus zahlreichen unterschiedlichen Servern, deren manuelle Betreuung, wie Updates und Backups, umfangreiches mitarbeiterbezogenes Wissen und hohen personellen Aufwand erforderte. Mit dem Unternehmenswachstum entstand eine zunehmend heterogene und flache IT-Infrastruktur mit Problemen in der Skalierbarkeit und steigender Wartungsintensität. Zusätzliche Herausforderungen waren die fehlende Netzwerksegmentierung, unzureichender Einsatz interner Firewalls, nicht optimale Speicherauslastung und die ungleichmäßige Verteilung der Rechenlast. Diese Faktoren führten zu verzögerten Updates und damit verbundenen Sicherheitsrisiken sowie Beeinträchtigungen durch Server-Downtimes.

Strategie, Maßnahmen und Ergebnisse

Zielsetzung

Ziel war die grundlegende Verbesserung der Cyber-Security und der internen IT-Infrastruktur, um effektiven Schutz gegen externe und interne Angriffe zu gewährleisten und die Performance sowie Ausfallsicherheit zu steigern.

Umgesetzte Maßnahmen

Hyperkonvergente Infrastruktur (HCI): Eine fortschrittliche, automatisierte Infrastruktur, die ohne Unterbrechungen funktioniert und sowohl Speicher- als auch Rechenkapazitäten in einem nahtlos integrierten System zusammenführt. Diese Lösung optimiert die Effizienz und vereinfacht das Management der IT-Ressourcen.

Hochverfügbarkeitscluster mit Kubernetes (K8s): Automatisierte Skalierung und Minimierung von Downtimes durch robuste Container-Orchestrierung, ideal für dynamische und verteilte Systeme. Reduziert den IT-Aufwand erheblich durch vereinfachte Bereitstellung, Skalierung und Management von Anwendungen.

Hypervisor als Virtualisierungsumgebung: Ermöglicht zentrales Management und Serverkonsolidierung, reduziert dadurch Ausfallzeiten und senkt das Risiko von Datenverlusten. Fördert eine effizientere Ressourcennutzung und verbessert die Gesamteffizienz der IT-Infrastruktur.

Virtuelle Firewall mit Routingfunktion: Zentrale Kontrolle über Daten und Zugriffe durch intelligentes Lenken und Überwachen des Netzwerkverkehrs für erhöhte Sicherheit und Effizienz.

Zero-Trust-Architektur: Hohe Sicherheit durch strikte Trennung von Diensten und Daten sowie Verschlüsselung aller Kommunikationswege, basierend auf dem Prinzip, dass kein System automatisch als vertrauenswürdig gilt.

Netzwerksegmentierung mit VLANs: Effiziente Aufteilung des Netzwerks in separate Segmente für verschiedene Geschäftsbereiche und Abteilungen zur Verbesserung von Sicherheit und Performance.

Infrastruktur-Code-Strategie: Dokumentation wichtigen Wissens in Codeform zur Reduzierung der Mitarbeiterabhängigkeit und Verbesserung von Skalierbarkeit und Wartbarkeit.

Redundante Uplinks: Mehr Unabhängigkeit von Providern und erhöhte Ausfallsicherheit durch diverse Internetzugangspunkte.

Hybrid-Cloud-Lösung mit Office-365-Integration: Kombination von On-Premise- und Cloud-Ressourcen zur Steigerung von Flexibilität und Effizienz, besonders in Verbindung mit Office 365.

Separate Backup-Varianten: Robuste Lösungen gegen Datenkompromittierung,

VPN-Lösungen: Virtuelle private Netzwerke (VPN) bieten eine sichere Möglichkeit, auf Unternehmensressourcen zuzugreifen, insbesondere in einer zunehmend dezentralisierten Arbeitswelt.

Industrie Software

IT Datenverschlüsselung: Die Verschlüsselung von Daten in Bewegung und im Ruhezustand ist von entscheidender Bedeutung, um Datenschutzverletzungen zu verhindern.

IT Phishing: Phishing-Angriffe sind eine häufige Bedrohung, bei der Cyberkriminelle versuchen, vertrauliche Informationen durch Täuschung zu stehlen. Mitarbeiter müssen für diese Gefahr sensibilisiert sein.

Ransomware-as-a-Service: Dieser Begriff bezieht sich auf die Verfügbarkeit von Ransomware-Tools und Dienstleistungen für Cyberkriminelle. Unternehmen müssen sich vor Ransomware-Angriffen schützen.

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

Ransomware ist eine besonders gefährliche Bedrohung. Sie verschlüsselt die Daten des Opfers und erpresst Lösegeld für die Entschlüsselung. Um Ransomware-Angriffe zu verhindern und zu bekämpfen, sollten Unternehmen folgende Schritte unternehmen:

Was ist Ransomware?: Ransomware ist schädliche Software, die Dateien oder Systeme verschlüsselt und ein Lösegeld für deren Freigabe verlangt.

IT Cybersecurity in Österreich: Unternehmen in Österreich sollten in robuste IT Sicherheitskonzepte und -lösungen investieren, um sich vor Ransomware-Angriffen zu schützen.

IT Sicherheit in Österreich: Die Sicherheit Ihrer IT-Infrastruktur sollte höchste Priorität haben, um Ransomware-Angriffen vorzubeugen.

IT Sicherheitskonzepte: Durch die Entwicklung und Umsetzung von IT Sicherheitskonzepten können Unternehmen ihre Verteidigung gegen Ransomware stärken.

Netzwerksegmentierung: Die Segmentierung von Netzwerken kann die Ausbreitung von Ransomware begrenzen und Schäden minimieren.

Ransomware-Definition: Ransomware ist eine Art von Malware, die Computer oder Dateien verschlüsselt und ein Lösegeld verlangt, um sie wiederherzustellen.

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

Das IT Sicherheitsmanagement in Österreich ist von entscheidender Bedeutung, um die steigenden Cyberbedrohungen abzuwehren. Unternehmen sollten proaktiv in IT Sicherheitslösungen investieren, Schulungen für Mitarbeiter durchführen und IT Notfallpläne entwickeln. Nur so können sie ihre wertvollen Daten und IT-Systeme wirksam schützen und Ransomware-Angriffe sowie andere Cybergefahren abwehren.

Impressum

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

IT-Sicherheitsmanagement in Österreich: Schutz vor Cyberbedrohungen

Einführung

In einer zunehmend digitalisierten Welt ist das IT-Sicherheitsmanagement zu einem essenziellen Bestandteil jedes Unternehmens und jeder Organisation in Österreich geworden. Die Bedrohungen im Cyberspace nehmen stetig zu, und es ist von entscheidender Bedeutung, sich aktiv gegen Angriffe auf die IT-Infrastruktur und sensible Daten zu schützen. In diesem Text beleuchten wir die Schlüsselaspekte des IT-Sicherheitsmanagements und dessen Bedeutung in Österreich.

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

IT-Sicherheitsmanagement ist ein umfassender Ansatz, um die Vertraulichkeit, Integrität und Verfügbarkeit von Daten und IT-Systemen sicherzustellen. Dazu gehören:

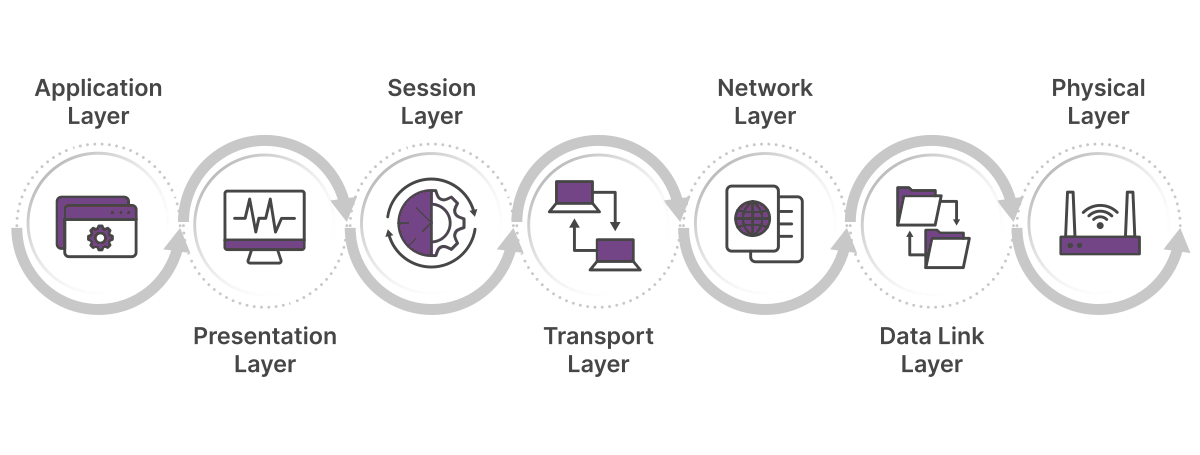

IT-Infrastruktur: Die Gestaltung einer sicheren IT-Infrastruktur bildet die Grundlage für den Schutz vor Cyberbedrohungen. Dies umfasst Serverkonfiguration, Netzwerksegmentierung und den Einsatz von VPN-Lösungen.

Datenverschlüsselung: Die Verschlüsselung von Daten ist unerlässlich, um sicherzustellen, dass selbst im Falle eines Datenlecks sensible Informationen geschützt bleiben.

Phishing-Prävention: Phishing-Angriffe sind nach wie vor eine der häufigsten Eintrittspunkte für Cyberkriminelle. Schulungen für Mitarbeiter sind entscheidend, um Phishing zu erkennen und zu verhindern.

Ransomware-Prävention: Ransomware-Angriffe, bei denen Daten verschlüsselt und ein Lösegeld gefordert wird, sind eine ernsthafte Bedrohung. Unternehmen sollten aktiv Schutzmaßnahmen ergreifen und Notfallpläne entwickeln.

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

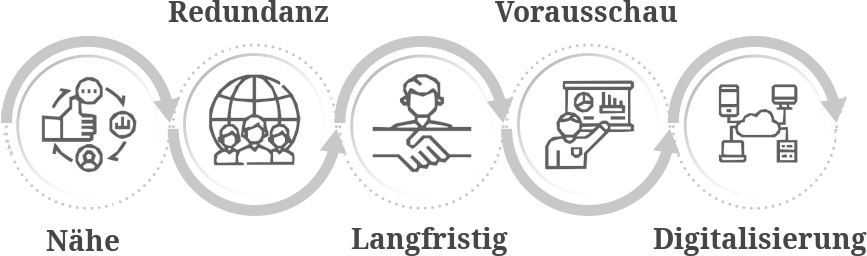

Die Bedeutung des IT-Sicherheitsmanagements in Österreich kann nicht genug betont werden. Die österreichische Wirtschaft ist stark vernetzt und international ausgerichtet, was sie anfällig für Cyberangriffe macht. Daher ist es erforderlich, umfassende IT-Sicherheitskonzepte zu entwickeln, die speziell auf die Bedürfnisse und Herausforderungen österreichischer Unternehmen zugeschnitten sind.

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

Ransomware ist eine Art von Schadsoftware, die die Daten eines Opfers verschlüsselt und ein Lösegeld für deren Freigabe verlangt. Um sich vor Ransomware-Angriffen zu schützen, sollten Unternehmen folgende Schritte unternehmen:

Ransomware Definition: Ransomware ist eine Cyberbedrohung, bei der Daten oder Systeme verschlüsselt und gegen Zahlung eines Lösegelds freigegeben werden.

Ransomware-as-a-Service: Die Tatsache, dass Ransomware als Dienstleistung für Cyberkriminelle angeboten wird, unterstreicht die Dringlichkeit, robuste Sicherheitsmaßnahmen zu ergreifen.

Ransomware-Schutz: Ein effektiver Ransomware-Schutz erfordert nicht nur technische Lösungen, sondern auch eine Schulung der Mitarbeiter und die Entwicklung von Notfallplänen.

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

IT-Sicherheitsmanagement in Österreich ist ein kontinuierlicher Prozess, der Anpassungsfähigkeit und Wachsamkeit erfordert. Durch Investitionen in Sicherheitslösungen, Schulungen und die Entwicklung von Notfallplänen können Unternehmen ihre Verteidigung gegen Cyberbedrohungen stärken und die Sicherheit ihrer Daten und Systeme gewährleisten.

iMes Solutions

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

Winter IT

mes system

oee

schichtübergabe

betriebsdatenerfassung

pcs7 schulung

prozessdaten

pcs7 training

digitales schichtbuch

energiemanager software

Energie

mes software

oee

shift handover software

shift handover software

electronic logbook

electronic shift book

energy management software

pcs7 training

shift management software

shift management system

shift software

IT Alarmmanagement

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

it sicherheitsmanagement österreich, it sicherheitsmanagement at, it sicherheitsmanagement, it cybersecurity at, it security management österreich, it security management at, it notfallpläne, it serverkonfiguration, it verschlüsselung, vpn-lösungen, it datenverschlüsselung it phishing, ransomware-as-a-service, it ransomware, ransomeware prävention, ransomeware schutz, was ist ransomeware, it cybersecurity österreich, it sicherheit österreich, it cybersecurity, it sicherheit, it infrastruktur, it sicherheitskonzept, it lösungen, phishing, it lösung, it notfallplan, vpn lösungen, it sicherheit at, it security management, it notfall, datenverschlüsselung, vpn lösung, it sicherheitskonzepte, netzwerksegmentierung, ransomeware definition, Penetrationstest High End Firewalls

Wir integrieren leistungsfähige IT-Infrastrukturen mit fortschrittlicher Elektrotechnik, um höchste IT-Sicherheit und Effizienz zu gewährleisten.